Вредоносная реклама на приложения для обмена сообщениями нацелена на китайских пользователей

Продолжающаяся кампания вредоносной рекламы нацелена на китайских пользователей, предлагая им популярные приложения для обмена сообщениями, такие как Telegram или LINE, с целью распространения вредоносного ПО. Интересно, что программное обеспечение, подобное Telegram, сильно ограничено и ранее было запрещено в Китае.

Многие сервисы Google, включая поиск Google, также либо ограничены, либо подвергаются жесткой цензуре. Однако многие пользователи пытаются обойти эти ограничения с помощью различных инструментов, таких как VPN.

Угроза использует аккаунты рекламодателей Google для создания вредоносных объявлений и направления их на страницы, где ничего не подозревающие пользователи загружают троянские программы удаленного администрирования (RAT). Такие программы дают злоумышленнику полный контроль над машиной жертвы и возможность распространять дополнительное вредоносное ПО.

Возможно, это не совпадение, что вредоносные рекламные кампании в первую очередь направлены на ограниченные или запрещенные приложения. Хотя мы не знаем истинных намерений участников угроз, одним из их мотивов может быть сбор данных и шпионаж. В этом блоге мы поделимся более подробной информацией о вредоносных объявлениях и полезных нагрузках, которые нам удалось собрать.

Вредоносные объявления

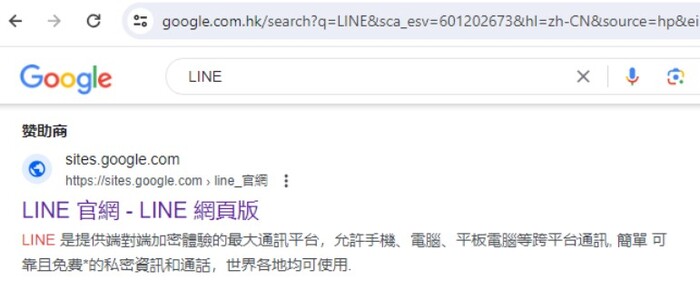

Посетители сайта google[.]cn перенаправляются на google.com[.]hk, где поиск, как утверждается, не подвергается цензуре. Набрав в поисковой строке "telegram", мы видим результат спонсированного поиска.

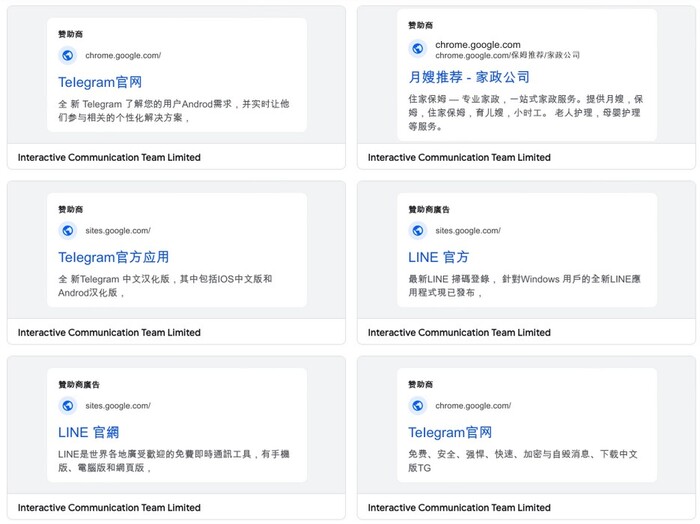

Вот реклама "LINE".

Мы выявили два аккаунта рекламодателей, стоящих за этими объявлениями, причем оба они были связаны с профилем пользователя в Нигерии:

Interactive Communication Team Limited

Ringier Media Nigeria Limited

Учитывая количество объявлений на каждой из этих учетных записей (включая множество не связанных с этими кампаниями), мы считаем, что они могли быть захвачены.

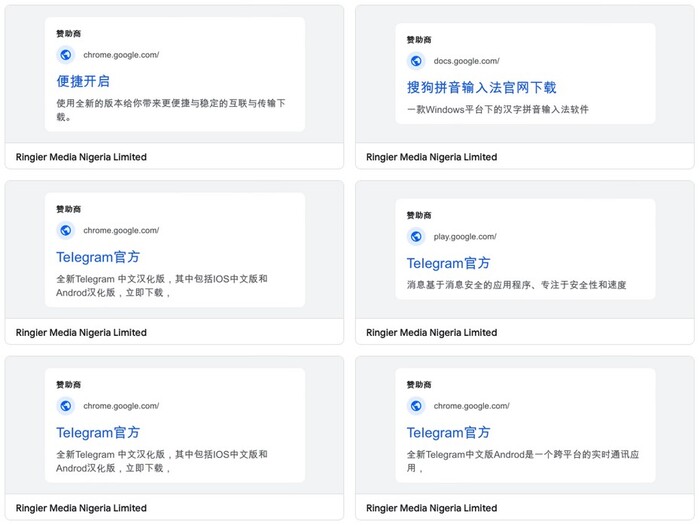

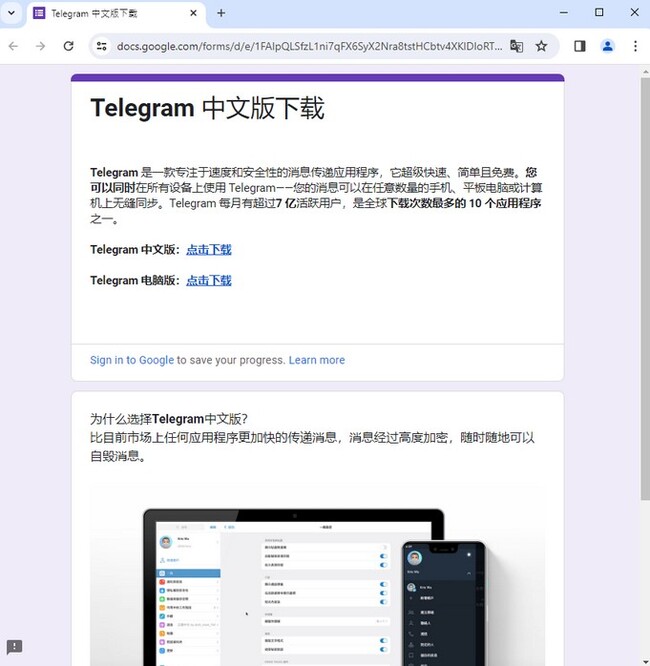

Инфраструктура

По всей видимости, используют инфраструктуру Google в виде Google Docs или сайтов Google. Это позволяет им вставлять ссылки для загрузки или даже перенаправлять на другие сайты, которые они контролируют.

Вредоносное ПО

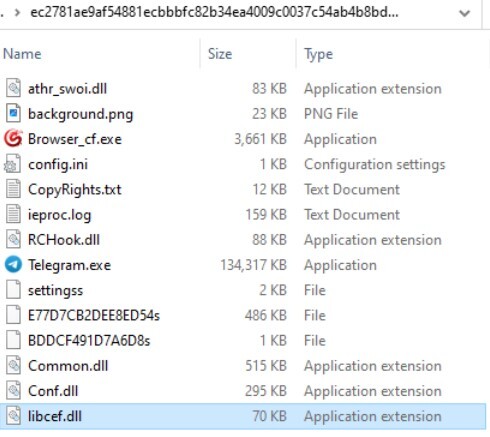

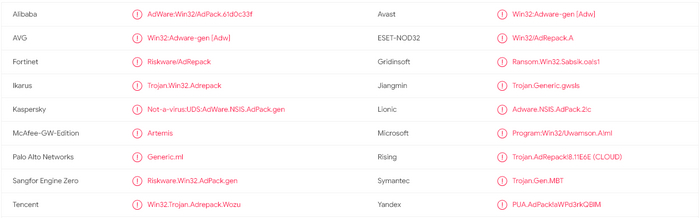

Мы собрали несколько полезных нагрузок из этой кампании, все в формате MSI. Некоторые из них использовали технику, известную как побочная загрузка DLL, которая заключается в объединении легитимного приложения с вредоносной DLL, загружаемой автоматически.

В приведенном выше примере DLL подписана ныне отозванным сертификатом Sharp Brilliance Communication Technology Co., Ltd., который также недавно использовался для подписи образца PlugX RAT. (PlugX - это китайская RAT, которая также выполняет побочную загрузку DLL).

Не все найденные вредоносные программы являются новыми, некоторые из них уже использовались в других кампаниях и являются вариантами Gh0st RAT.

Активная угроза

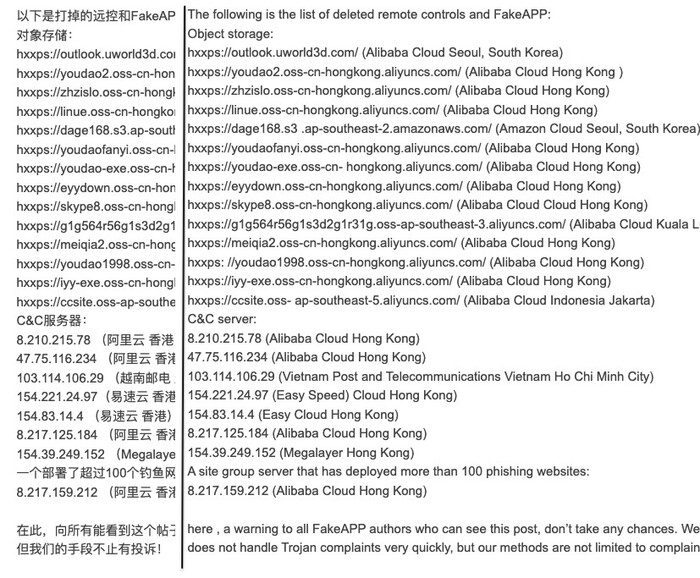

На сайте и форуме (bbs[.]kafan[.]cn), посвященном безопасности и посещаемом китайскими пользователями, постоянно появляются вредоносные программы из этих кампаний, которые они называют FakeAPP.

Кроме того, похоже, что отдают предпочтение количеству перед качеством, постоянно продвигая новые полезные нагрузки и инфраструктуру в качестве командно-контрольной.

Онлайн-реклама - это эффективный способ привлечь определенную аудиторию, но, конечно, им тоже можно злоупотреблять. Люди (например, активисты), живущие в странах, где средства шифрованной связи запрещены или ограничены, будут пытаться обойти эти меры. Судя по всему, потенциальных жертв заманивают с помощью такой рекламы.

Полезная нагрузка соответствует угрозам, наблюдаемым в регионе Южной Азии, и мы видим схожие методы, такие как побочная загрузка DLL, которая довольно популярна среди многих RAT. Этот тип вредоносного ПО идеально подходит для сбора информации о человеке и бесшумного внедрения дополнительных компонентов, если это необходимо.

Мы уведомили Google о вредоносной рекламе и сообщили соответствующим сторонам о поддерживающей инфраструктуре.

Индикаторы компрометации

Поддельные домены:

telagsmn[.]com

teleglren[.]com

teleglarm[.]com

Перенаправления:

5443654[.]site

5443654[.]world

Полезные нагрузки:

CS-HY-A8-bei.msi

63b89ca863d22a0f88ead1e18576a7504740b2771c1c32d15e2c04141795d79a

w-p-p64.msi

a83b93ec2a5602d102803cd02aecf5ac6e7de998632afe6ed255d6808465468e

mGtgsotp_zhx64.msi

acf6c75533ef9ed95f76bf10a48d56c75ce5bbb4d4d9262be9631c51f949c084

cgzn-tesup.msi

ec2781ae9af54881ecbbbfc82b34ea4009c0037c54ab4b8bd91f3f32ab1cf52a

tpseu-tcnz.msi

c08be9a01b3465f10299a461bbf3a2054fdff76da67e7d8ab33ad917b516ebdc

C2s

47.75.116[.]234:19858

216.83.56[.]247:36061

45.195.148[.]73:15628

Так кончится этот мир (6)

Заканчиваем знакомиться с книгой Николь Перлрот "Говорят, так кончится этот мир. Настоящая история".

Коротко для ЛЛ: кто-то украл и обнародовал лучшие эксплойты АНБ. Этим воспользовались многочисленные злоумышленники. Пригожинские тролли вместе с хакерами ФСБ помогли избраться Трампу, а вот четыре года спустя их предупредили, и обошлось без вмешательства. Но кибервойны продолжают бушевать, и конца этому не видно.

К концу 2015 года российские хакеры проникли в Госдеп, в Белый Дом и в управление кадрами президента. Но не остались необнаруженными. Голландские спецслужбы буквально знали группу Cozy Bear их по именам и в лицо: было хакнуто внутреннее наблюдение в СВР, включая софт для распознавания лиц.

Пользовались они при этом уязвимостями, о которых было известно и АНБ. Взять хотя бы Heartbleed. Они и сами пользовались этой дырой, но никогда не признавались в этом. По правде говоря, у вашингтонских бюрократов это дело было поставлено на поток. Существовал так называемый Vulnerabilities Equities Process (VEP), в рамках которого обстоятельно рассматривалось, сообщать ли о баге поставщику ПО или оставить пользоваться для себя. По факту у АНБ был свой VEP, и лишь в редких случаях баг раскрывался, притом после того, как им уже попользовались.

Одним из эксплойтов, которые АНБ собирался оставить у себя, был EternalBlue. Через эту дыру в протоколе SMB можно было делать разные вещи, и при этом почти не оставлять следа. Потому, несмотря на опасность, которую он представлял, АНБ не разглашала информацию о нём долгие семь лет. Они бы и дольше не разглашали, да чужие спецслужбы стали тоже пользоваться.

По мере приближения к концу книги повествование автора, к сожалению, приобретают сильную политическую ангажированность. Иначе я не могу объяснить, почему в книге нашёл место рассказ об ольгинских троллях и их вмешательствах в американские президентские выборы в 2016 году. Книжка-то про хакеров, а не про троллей. На момент выхода книги уже стало ясно, что, несмотря на все старания, вряд ли эти тролли на что-то серьёзно повлияли. Но журналистке NYT в этом по сей день не по силам признаться. Потому она маниакально держится за свою точку зрения, что если бы не несколько сот пригожинских троллей – не видать бы Трампу своего президентства, как своих ушей. Сам Пригожин, кстати, недавно признался, что таки влиял на американскую политику.

Кроме Cozy Bear, есть ещё одна группа русских «медвежат»: Fancy Bear. Говорят, между собой они не в лучших отношениях. Это не помешало всем им влезть в компьютеры демократической партии и скопировать оттуда десятки тысяч мейлов её членов. Их бризантное содержимое было обнародовано некоей персоной под псевдонимом Guccifer 2.0. И хотя он позиционировал себя румыном, в мета данных ясно было видно, что они хранились на компьютерах с русскими настройками. Некоторые файлы были помечены неким «Феликс Э. Дзержинским». Да-да, такое имя пользователя, написанное вдобавок кириллицей. Сами материалы Николь называет ёмким словом kompromat. Хиллари они были, конечно, не так, чтобы кстати. По мере приближения выборов американцы перешли на угрозы. Обама сказал Путину с глазу на глаз, что если Россия будет упорствовать, Америка сможет разрушить российскую экономику. Директор ЦРУ тоже предупредил своего коллегу из ФСБ, что Штаты дадут сдачи. И русские отвалили, иначе им пришлось бы несладко. А Хиллари всё равно проиграла. Из-за русских, полагает автор.

Если российских хакеров называли милыми мишками, то для TAO, диверсионной группы АНБ, Kaspersky придумал не менее глупое название: Equation Group. В том же 2016 году их тоже ломанули и выложили на свет Божий целую кучу первоклассных эксплойтов, в том числе и вышеупомянутый EternalBlue. Кто ломанул? До сих пор неизвестно. Взломщик косил под русского, получалось не очень. Как бы то ни было, после настойчивых попыток продать украденное за битки The Shadow Brokers выложили барахлишко в открытый доступ. Кому надо – тот успел скачать.

Этот удар был почище разоблачений Сноудена. Всему миру стало известно, что АНБ годами держали у себя эксплойты, причём разного уровня сложности, в том числе такие, которыми мог пользоваться неспециалист. АНБ стало терять людей. Не пребывали в безопасности и их конкуренты из ЦРУ. В 2017 году WikiLeaks опубликовали серию документов под названием Vault 7 с описанием взлома всевозможных электронных устройств: смартфонов, компьютеров и даже телевизоров. Асандж говорил, что он опубликовал лишь сотую часть того, что было.

Прошло ещё немного времени, и израильские спецы хакнули системы Касперского и обнаружили, что его софт скачивал с компьютеров своей обширной клиентской базы секретную информацию. Касперский стал оправдываться, говоря, что софт автоматом стягивал информацию, вызывающую подозрения, и что «неправильно» скачанная секретная информация немедленно уничтожалась. Вы этому верите? Я – нет. Так что вполне возможно, что The Shadow Brockers таки говорили по-русски. Тем не менее, они прекрасно разбирались в персонале АНБ, и когда один из бывших работников Агентства написал что-то у них в блоге, те сразу раскрыли его прошлое всему миру. 14 апреля 2017 года стал последним днём, когда «теневые брокеры» сообщиле что-то миру. Это что-то включило в себя фамильное серебро АНБ: код двадцати лучших 0days-эксплойтов, которые можно было использовать не только для шпионажа, но и для кибератак. Майкрософт принялась судорожно затыкать дыры, начав с EternalBlue, патч для которой был выпущен даже для давно почившей Windows XP. Если АНБ успело ломануть с его помощью десятки тысяч систем, то в течение двух недель число заражённых компьютеров с эксплойтами EternalBlue перевалило за 400 тысяч.

Халявные эксплойты быстро нашли желающих ими воспользоваться. 12 мая 2017 года на весь мир прогремел WannaCry – северокорейский вирус-вымогатель, который шифровал содержимое носителей памяти, предлагая расшифровать за мзду посильную в 300 долларов. Но в биткойнах. Срубили они на этом деле двести тысяч, а вот вреда причинили как минимум на миллиард. Те, кто заплатили, обнаружили при этом, что расшифровать свои данные они по-прежнему не могут. Распространялся WannaCry при помощью того же EternalBlue, который Майкрософт уже закрыл за месяцы до того. Это обновление, как оказалось, накатил далеко не каждый.

В течении часов после начала атаки некий Маркус Хатчинс нашёл, как нейтрализовать вирус, перенаправив компьютеры жертв с сервера злоумышленника на безвредный адрес, который он купил за десятку грина. Вы думаете, ему достались почёт и уважуха? Как бы те так. После раскрытия его имени его повязала полиция за хакерство в бытность студентом колледжа. Ни одно доброе дело не должно оказаться без наказания. Пару лет пришлось отсидеть.

Через месяц появился NotPetya, про которого я уже рассказывал в самом начале. Помимо EternalBlue, он использовал ещё один эксплойт из арсенала АНБ – EternalRomance. На Украине перестали работать денежные автоматы, прекратилась отправка грузов. Оказались затронуты и другие страны, включая Россию, которую Николь, кстати, винит в авторстве вируса. Это уже был не вымогатель, а разрушитель. Он шифровал данные без возможности восстановления.

Со времён стакснета стало ясно, что Штаты могут получить ответку за свой кибертеррор. Долгие годы другие страны пытались организовать заключение международного договора в сфере информационной безопасности. Но зачем им было связывать себе руки? Теперь же стало ясно, что разрыв стремительно сокращается. И всё же договариваться они по-прежнему не собирались.

Эксплойты АНБ стали известны хакерам из Китая задолго до обнародования их «теневыми брокерами». Группа под кодовым названием Legion Amber обнаружила их и приспособила для своих целей. С её помощью Китаю удалось выкрать многие секретные технологии. Разрыв Трампом «пакта о ненападении» в информационной сфере привёл к многочисленным атакам на американские компании из различных отраслей: связь, нефтегаз, фарма, хайтеч, транспорт, строительство… Однако на этот раз китайцы не пользовались грубым взломом, а прокрадывались в заднюю дверь. Подобно АНБ в самом Китае, они внедрялись в сетевое оборудование и приложения связи для получения доступа к информации многочисленных пользователей. Также подобно АНБ, они стали коллекционировать уязвимости. С их помощью уже в 2019 году они смогли заражать компьютеры и смартфоны жертв, заходящих на определённые веб-страницы уйгурских сепаратистов. Эта атака на водопое оказалась возможной, благодаря внушительной цепи из аж четырнадцати 0day-эксплойтов.

Трамп разругался не только с Китаем, но и с Ираном. Боевые действия в киберсфере разгорелись с новой силой. В середине 2019 года иранцы атаковали Госдеп, нефтянку, электростанции. Выглядело это как воровство интеллектуальной собственности, но кто знает, что они на самом деле замышляли. В ответ американцы заложили «бомбы замедленного действия» в иранские системы связи, ПВО и энергосети. Это лето было неспокойным и в реале. США обвиняли Иран в минировании чужих танкеров, в ответ иранцы посадили американский дрон. Трамп уже приказал нанести удар по иранской ПВО, отменив свой приказ за десять минут до начала его действия. Вместо этого он перенёс возмездие в киберсферу. Компьютеры, связанные со взрывами танкеров, были обезврежены. В ответ иранцы атаковали американскую нефтянку, стирая данные и воруя секреты.

Иранский катер снимает неразорвавшиеся мины с корпуса танкера.

Когда на горизонте замаячили очередные президентские выборы в США, Иран стал с новой силой атаковать американские компьютерные сети, стремясь не допустить перевыборов нелюбимого ими Трампа. Самому Трампу это не понравилось, и он решился «завалить» Сулеймани. В ответ Иран выпустил 22 ракеты по американским военным базам в Ираке. Обошлось без жертв. На этом напряжённость в реальной сфере уменьшилась. Не то, что в виртуальной. На момент написания книги Иран продолжал свои попытки проникнуть в критическую инфраструктуру США.

Тем временем на рынке эксплойтов возник новый состоятельный перекупщик. Он называл себя Crowdfence и являлся своего рода поставщиком королевских дворов Эмиратов и Саудовской Аравии. И после того, как Безос месяц за месяцем продолжал расследовать убийство Джамаля Кашогги в своей Washington Post (со страниц которой Кашогги регулярно критиковал MBS), саудиты хакнули смартфон самого Безоса через дыру в Вотсапе.

В сентябре 2018 года Трамп отдал полномочия по наступательным действиям в области IT Пентагону и АНБ, и эти ребята сразу засучили рукава. За месяц до выборов в Конгресс они запостили предупреждение ольгинским троллям прямо на экраны, чтобы те не думали влезать в избирательную кампанию. В день выборов они вообще вывели в офлайн их сервера, продержав их около недели в таком состоянии. Но не прошло ещё несколько недель, как активизировались Cozy Bear. Они мешали жить демократам, журналистам, прокурорам и прочей публике, вплоть до Пентагона. В начале 2019 года они снова пропали из вида. В том же году городские службы и больницы США подверглись опустошительным атакам программ-вымогателей. Атаки были организованы посредством ботнета TrickBot, который имел явно российское происхождение. Кстати, на днях на нескольких деятелей трикбота были наложены санкции. Сами атаки проводились чаще всего в дневное время суток по Москве. Русские языковые артефакты были рассыпаны по зловредному коду, который содержал блокировку заражения компьютеров в РФ. Российские киберпреступники продолжали повышать свою рентабельность.

Приближающиеся президентские выборы ольгинские тролли встречали изменённой тактикой. На этот раз они не стали активно создавать группы и постить всякую дичь. Быть может, не смогли. Но зато они лайкали и всячески продвигали кондовую американскую дезу. Россия топила за Трампа, Иран – против. А за кого топил Китай? Конечно, за Байдена. Они надеялись, что тот откатит торговые войны, начатые предшественником. Сейчас уже видно, что здесь они ошибались.

Выборы прошли без свидетельств иностранного вмешательства. Кстати, за несколько недель до них Путин предложил сделать «перезагрузку» в кибервойнах, чтобы не влезать в дела друг друга. Вы думаете, американцы согласились? Как бы не так. Отвергли как «бесчестную риторику и циничную дешёвую пропаганду». Короче, всё идёт, как раньше. Россия проникает в промышленную инфраструктуру, включая АЭС, отключает блокировки на саудовских НПЗ, берёт под контроль энергосети. Соответственно и американцы влезают в российские энергосети, считая их законной целью. Однако до диверсий не доходят. Обеим сторонам есть чего терять.

В эпилоге Николь набросала несколько идей по поводу того, как улучшить ситуацию с информационной безопасностью. Вряд ли они происходят из её головы, но это неважно. Она отмечает, что потенциал для саботажа сегодня высок, как никогда. Организации, носящие в своём названии слово «безопасность» своими руками сделали сограждан более уязвимыми. Самым очевидным решением проблемы будет выпускать софт с меньшим количеством багов. Конечно, так дороже. Но многие уже понимают, что так и лучше тоже.

Попытки оградить критическую инфраструктуру цифровыми стенами не сработали. Настала пора заново продумать меры защиты, создавая слоёную систему безопасности, которая должна начинаться с кода. Инженер по безопасности должен иметь право голоса при выборе архитектуры проекта. Баги нужно искать не только в своём, но и в открытом коде. GitHub, принадлежащий Майкрософт, уже платит за такие, кстати.

Положительный эффект может иметь обязательная сертификация критических систем. Нужно поощрять разработчиков, проходящих курсы по безопасности. Также необходимо защищать разработчиков опенсорса мультифакторной авторизацией и другими средствами верификации, чтобы злоумышленник не мог сделать закладку от их имени.

Безопасная архитектура требует идентификации критических систем. Исходить надо из того, что любая часть проекта может быть взломана, и стараться ограничить ущерб для сопредельных частей. Что-то наподобие песочниц на айфоне. Новый безопасный дизайн CHERI уже сегодня готов использовать разработчик процессоров ARM.

Что касается нас, конечных пользователей, следует признать, что пароль – так себе защита. Его могут украсть, подобрать, подсмотреть. Лучшее средство на данный момент – мультифакторная авторизация.

Многое можно улучшить путём государственного регулирования. Автор в курсе, что в Штатах это не самый любимый способ. Но оно работает, достаточно посмотреть хотя бы на Японию или страны Скандинавии. Самим Штатам следует понять, что информационная безопасность – это прежде всего защита, а не нападение. Нельзя долгие годы цепляться за эксплойты, как бы ни удобны они были. Прошло N лет – сообщи разработчику. Если берёшь эксплойт на стороне – требуй эксклюзивных прав на него. В идеале, конечно, ещё заставить торговцев типа NSO или Hacking Team не продавать свой товар «неправильным» странам, но Николь сама признаёт, что это пока фантастика. И, наконец, несмотря на всю иллюзорность договорённости в киберсфере с Россией, Китаем или Ираном, какие-то красные черты необходимо провести. Чтобы не подвергать людей и окружающую среду неоправданному риску.

------------------------------------

В целом книга имеет положительные отзывы среди читателей. И всё же те, кто разбирается в теме, возмущаются вопиющей некомпетентностью её автора. Я, кстати, вас заранее предупреждал. Прочитав её, не станешь лучше разбираться. Если взглянуть на внушительный список её высококлассных собеседников, то можно представить себе, какой выдающийся исторический труд можно было создать. Но и здесь Николь не сотворила нечто из ряда вон выходящее. Историк должен быть объективен, а здесь предвзятость лезет из каждого абзаца. А уж американская исключительность вообще навязла в зубах. Нам можно всё, им – ничего, потому что они злые. Это отмечает почти каждый критически настроенный рецензент, если он не из США, конечно.

Не ждите перевода на русский, его не будет. Почему? В качестве ответа приведу текст одной из рецензий:

Эта книга, хотя и очень информативная, продвигает фальшивые нарративы вроде того, что Россия взламывает наши выборы. Теперь мы знаем, что именно кампания Клинтон распространяла дезинформацию и фактически оплачивала досье Стила. Если Россия даже чихнула, не прикрыв нос, Николь сообщает об этом. В какой-то момент она объявляет "Путина плохим", потому что Россия вторглась в воздушное пространство Финляндии и позволила индийским беженцам пересечь границу в Финляндию. Сколько их там было? 1000 в 2016 году! У нас 8000 в день пересекают границу в США в ДЕНЬ, и все же она распространяется про 1000 в год из России в Финляндию? Пролог книги еще более отвратителен. Она заявляет, что кибератака на украинскую энергосистему произошла со стороны Российской Федерации, но у нее нет доказательств. Работая с компьютерами уже 40 лет, я чертовски хорошо знаю, что часто нет никакого способа отследить, откуда изначально взялся червь или вирус. Итак, могло ли это прийти из России? Да, но опять же у нее нет доказательств, и мы, конечно, не можем доверять украинским чиновникам, которые скажут нам, откуда это взялось. Часто это ложные флаги, чтобы обвинить конкретную страну или группу. Она также выступает с обличительной речью против Трампа и утверждает, что Трамп ничего не сделал по поводу вмешательства России в наши выборы. Никакого взлома из России не было. Это утверждение было доказано заведомой ложью! Если бы я мог поставить Николь ноль звезд, я бы это сделал. Если вы сможете выдержать проход через минное поле дезинформации, то вы многому научитесь из этой книги. Но, когда она говорит о России, Украине или Трампе, я бы перешел к следующему разделу.

Ну а что ж вы хотели от журналюги из «Нью-Йорк Таймс»?

Касательно самой темы кибервойн – да, они продолжаются и не собираются утихать. Нужно с этим жить. Но главные сражения ещё впереди. То, что было на данный момент – это лишь небольшая артподготовка. Готовьтесь. Не надейтесь, что антивирус или файрволл спасут. Бэкап и воздушный зазор – лучший друзья инженера. И да пребудет с нами Сила!

Ответ на пост «Объясните, пожалуйста!»

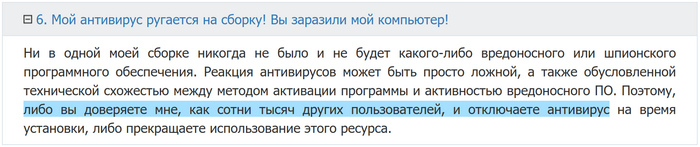

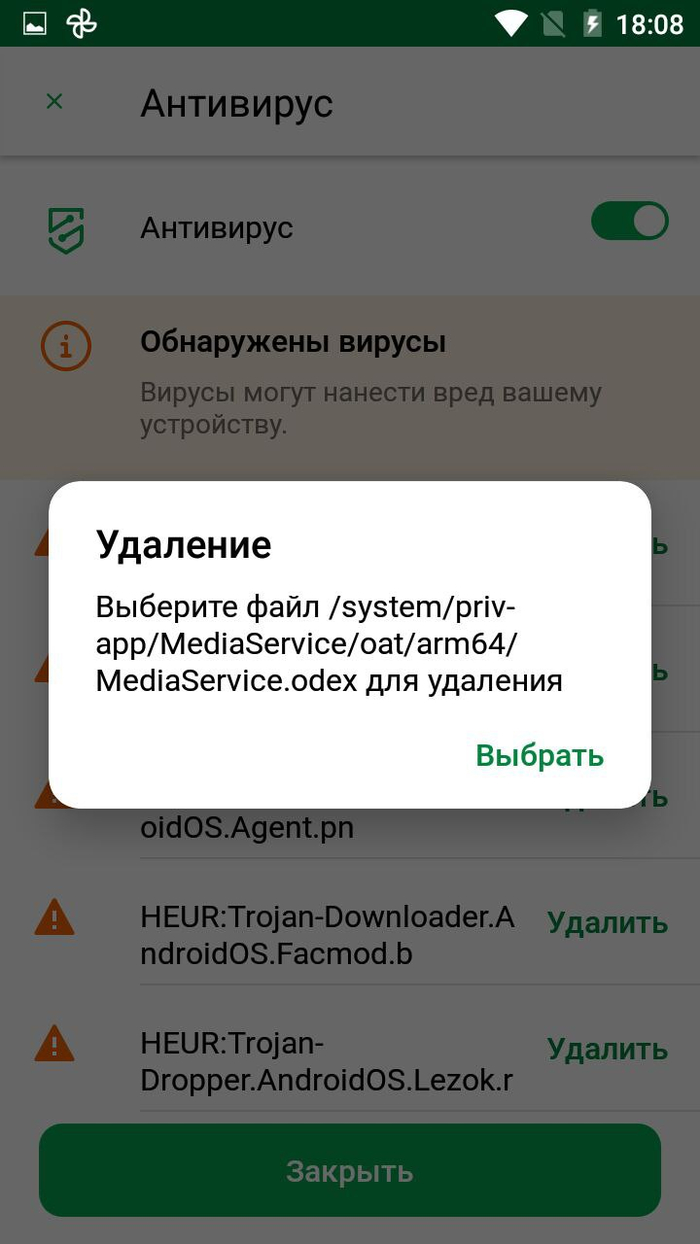

все хти хатабы, арджмеханики и прочие прекрасные ребята, которые собирают репаки и выкладывают их для бесплатного скачивания КАКОЙ У НИХ ПРОФИТ!?!? Там же такой труд неимоверный, все это искать, готовить, запаковывать, выкладывать.

Ну не могу я поверить, что все "просто так, под черным флагом", должна же быть хоть какая-то цель?

Откройте мне глаза, если я ошибаюсь, минусуйте сколько надо, но прошу, объясните КАК ЭТО ВООБЩЕ РАБОТАЕТ?!?

Насчет раздачи сериалов, фильмов и музыки в комментах уже отметились добровольцы и там действительно всё на энтузиазме.

Но вот с софтом дело обстоит совершенно иначе. Взгляните на происходящее с другой точки зрения. fitgirl выкладывает репаки игр по 1-2 штуки в день. KpoJIuK выкладывает ломаный софт тоже почти ежедневно. Есть хакерские группировки, тратящие кучу времени и усилий для взлома свежих игр, над защитой которых работают мега-корпорации.

Зачем им этим заниматься? Из энтузиазма, из альтруизма? Я много чего делал на энтузиазме - каким бы охуенным не был проект, практически всегда через 3 недели интерес пропадает и проект отправляется в долгий ящик, потому что новых эмоций уже не будет, а остается лишь унылая рутина. Были бы у меня такие выдающиеся хакерские навыки, позволяющие тягаться с лучшими специалистами по защите высшего класса - я бы нашел себе занятие покруче, чем собирать лайки от халявщиков, и уж точно мне не пришлось бы поднимать себе самооценку статистикой раздач на форумах. В конце концов, все эти репакеры и хакеры - тоже люди, им надо что-то есть и на какие-то шиши оплачивать свои ипотеки и кредитные тачки. И вы считаете, что они годами просто так тратят кучу времени каждый день просто ради справедливости и общественного одобрения?

Так что вся эта тема с ломаным софтом - ничто иное, как распространение вирусни и троянов. Есть огромный спрос на ломаный софт, исчисляющийся миллионами скачиваний. С другой стороны, есть огромный спрос на слив личных данных пользователей. Тут нет места морали, энтузиазму, альтруизму. Это бизнес, в котором крутятся огромные бабки. Поэтому и существуют торрент-трекеры, поэтому раздачи с вируснёй не банятся.

Но распространители троянов не были бы так успешны, если бы у потребителей была хоть капелька критического мышления. Но мы ведь верим наслово репакерам. Злые мега-корпорации заставляют платить за какие-то биты и байты, им ведь ничего не стоит выложить свой софт бесплатно, ведь скачивание - это не кража, а всего лишь копирование, ни у кого не убыло! И вот, светлые воины света, робин-гуды нашего времени, Пираты с большой буквы Пэ, пришли на помощь и явили нам свои репаки! Ну подумаешь, надо всего лишь отключить антивирус, да ладно, ну чё ты, всё нормально будет! Все так делают! Просто доверься мне!

Я не против пиратства. И я не против пиратов.

Но я против того, чтобы бездумно качать что попало. Я против легкомысленного отношения к информационной безопасности. Вирусня в интернете была и будет всегда. Но только от нас зависит, будем ли мы это качать и запускать на своём компьютере или телефоне.

Мы живем в век цифровизации и взломов. Мобильный номер в интернете давно стал заменой паспорта, ввод кода из смс приравнивается к подтверждению личности, все деньги находятся на счетах в банках и зачастую защищены всего лишь этой самой смской и "девичьей фамилией вашей матери" (которую можно узнать на "одноклассниках"). Если вы считаете, что вам нечего скрывать и вам наплевать на взломы и сливы личных данных, пожалейте хотя бы ваших родных и близких, информацию о которых можно слить, пользуясь вашими взломанными устройствами. Объяснять, почему взломы и сливы - это плохо, не буду, пост и так вышел достаточно длинным.

Опасная клубничка, или о том как найти молварь за несколько простых шагов

Добрейшего времени суток пикабушник! Часто ли ты смотришь клубнику на своём Android? Или как часто обращал внимание на разряд батареи и нагрев своего девайса на android? Наверное многие замечали что из коробки планшет или смартфон садятся очень медленно а нагрев экрана и корпуса минимальны. Но буквально через несколько дней аппарат начинает нагреваться и ускоренно садиться. Сейчас получение root прав для многих звучит как пережиток прошлого ведь это не безопасно и вообще если что поставлю антивирус и дело с концом! Всё было бы хорошо, если бы не было так грустно. Без root прав не один антивирус или фаерволл не сможет работать с системным разделом. В отличии от вирусов которые можно очень легко подцепить листая картинки или смотря видеоролики. Вот несколько простых шагов для того что бы понять, есть ли на вашем устройстве android вирус будь то майнер или ратник.

1. Фантомный нагрев - все приложения закрыты и даже отключена сеть, но аппарат уверенно держит температуру и становится тёплым или даже горячим. Это наверное самый основной признак. Смартфон в режиме простоя должен быть холодным.

2. Утечка трафика - когда за один день улетело больше 2-3 гигабайт если вы активный юзер, и больше 1, если вы используете устройство для звонков и мессенджеров.

3. Быстрый разряд - если батарея тратится больше 5% за час, начиная с версии android 4. 4, это не нормально.

4. Самопроизвольные перезагрузки - явление явно не нормальное, говорящее о забитой ОЗУ .

5. Так мы перешли к 5 признаку. Забитая озу приложениями которые не видны в диспетчере приложений/задач.

Если у вас комбо, то поздравляю. Возможно вы невольно стали участником "шоу Трумана" или шахтёром в рудниках криптовалюты.

Смысла делать сброс данных или вайп через рекавери бессмысленно , молварь скорее всего проник в системный раздел и поможет лишь полная перепрошивка. Которая ничего не даст например на Samsung т.к область памяти отвечающая за режим одина так же подвергается заражению и при прошивке остается не тронутой. Из очевидного, решения проблемы получение root и установка firewall а. Почему же мной была упомянута именно клубничка? Путем угробливания 2 устройств android было выяснено что подобный вирус встречается принципиально в картинках и видео сладкого содержания. Берегите себя и свою кибер-безопасность. Всем удачи и до следующего поста.

«Крестный отец» атаковал банки и криптокошельки

Эксперты Group-IB предупредили о новом банковском трояне — вредоносном приложении Godfather («Крестный отец»), которое атакует пользователей в 16 странах мира.

«Согласно новому исследованию Group-IB, жертвами трояна стали пользователи 215 международных банков, 94 криптокошельков и 110 криптопроектов», — сообщила пресс-служба компании.

Godfather нацелен на смартфоны на ОС Android.

Вирус маскируется под одно из приложений в Play Market, криптокалькулятор шпионит за работой смартфона жертвы, и как только та заходит в приложение своего банка, ворует ее логин и пароль, после чего выводит деньги со счета, уточнил «Ведомостям» представитель компании. Данных об общей сумме похищенных у пользователей средств, а также названий банков, пользователи которых подверглись нападению, он не привёл.

«Наибольшая интенсивность атак была зафиксирована в США, Турции, Испании, Канаде, Франции и Великобритании. При этом Godfather обходит стороной пользователей из России и СНГ: если настройки системы содержат один из языков этих стран, троян прекратит свою работу», — отмечают в Group-IB.

В компании связывают это с тем, что разработчиками Godfather могут быть русскоязычные злоумышленники.

Впервые активность Godfather заметили в июне 2021 г. В июне 2022 г. он перестал функционировать, но в сентябре 2022 г. Godfather вернулся, уже с измененным функционалом. По данным Group-IB, в основе Godfather лежит одна из версий другого банковского трояна Anubis, чей исходный код был обнародован еще в 2019 г. Разработчики Godfather модернизировали его под более новые версии Android, а также усилили механизмы противодействия обнаружению средствами антифрода.

Пост про то, как я антихакерский Taigaphone купил

Не реклама, не антиреклама, просто рассказ о том, что происходило и происходит нынче в сфере передового ИТ-сектора страны.

Сейчас будет картинка для привлечения внимания к поста, созданная нейросетью, а потом продолжу:

Пост немного даже исторический, давным-давно выход этого чуда даже здесь обсуждали - https://pikabu.ru/search?q=taigaphone&st=3

Случилось так, что стало мало денег, свои телефоны я поломал и порастерял, а нужно было как-то в мессенджерах общаться с клиентами и коллегами, да и вообще это удобней созвонов и записывания информации в блокнотики.

Сначала я купил себе Alcatel Pixi 5. Одна из самых страшных ошибок в жизни. Телефон с гигабайтом оперативки - это дичь. Попользовался и понял, что не вариант. Ну, полтораха вникуда, будет на чем на даче киношки смотреть.

Потом я нашел на юле или авито это чудо - Тайгафон. Здоровый, мощный, зелёный, с двумя гигами оперативки, двумя симками, чехлом в комплекте тем же шестым андроидом, всего за 2500₽ и урапатриотической гордостью, что НАШ! Сами сделали! Шмогли! (нет).

Чудеса начались практически сразу. Вся "корпоративная безопасность" оказалась вшитыми бэкдорами с профаченными доменами управления и дырами величиной с реальную тайгу.

Всё начиналось очень няшно. Первый сетап, гугл-аккаунт (очень секьюрно, сразу сливать инфу на сервера потенциальному противнику, ага) и вот всё работает довольно прилично для аппарата такого возраста, когда кругом уже телефоны на 4-5 поколений старше. Тут - снимаю шляпу, железо подобрали нормальное, даже спустя столько лет он не кирпичит и особо не тормозит. (с другой стороны, у меня есть 5s айфон, который только-только начал выкобениваться из-за невозможности поставить 13-ую iOS)

Норм аппарат, тем более за такие деньги.

Подбешивал диод безопасности, который постоянно мигал. Синий - есть подключение к Bluetooth или Wifi, Красный - включен диктофон, Зелёный - есть непрочитанные сообщения.

Функционал уровня смотритель маяка.

И всё бы было ничего, но через несколько дней пользования начинался сущий ад - лезла реклама, телефон сам подписывался на какие-то платные рассылки сисек по 20 рублей в день, всё начинало тормозить и жрать трафик.

Помогал тотальный вайп через рекавери-меню (кнопка включения+звук вверх) и переустановка всех приложений.

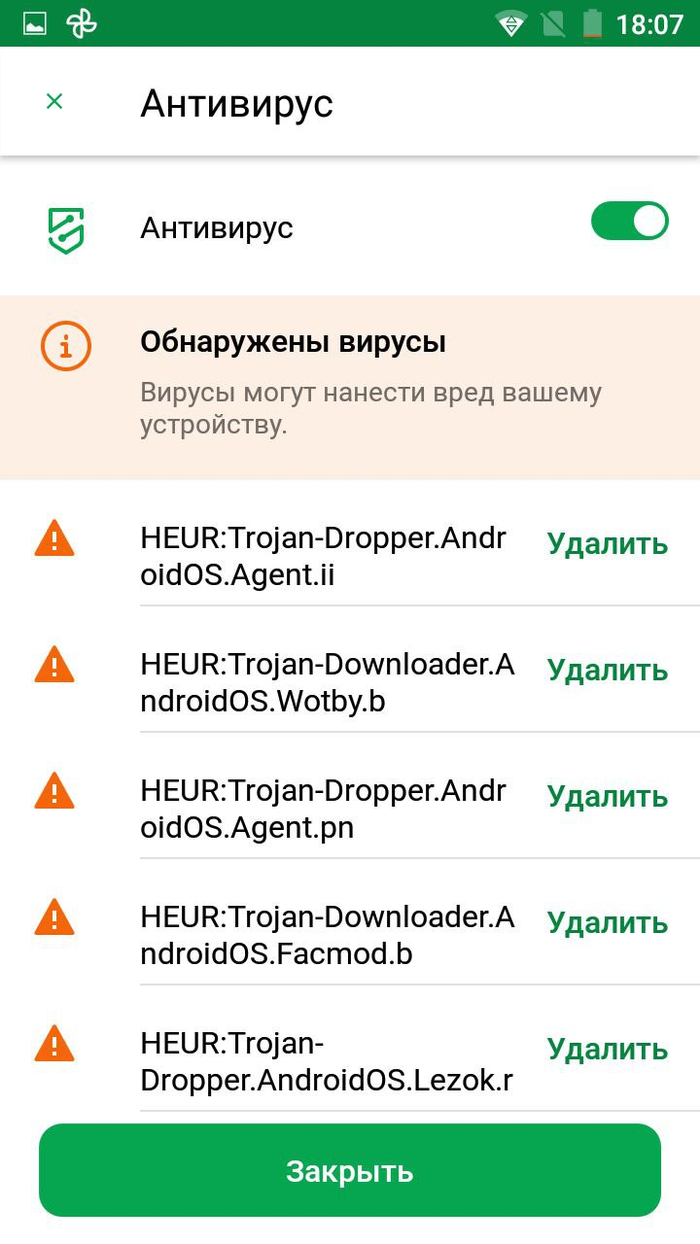

Кто-то из коллег порекомендовал поставить приложение сбербанка, мол, в нём антивирус встроенный, должен всё почистить.

В некотором роде помогло, антивирус обнаружил чуть ли не десяток всякого г.

Показывал, где это "добро" лежит

Но не мог с ним ничего сделать, потому что не имел доступа к папке /system/

То есть вся эта фигня была вшита на этапе от производства до поставки.

Такая вот секьюрность, такое вот антихакерство.

Пытаясь с этим разобраться, имея умения и знания в компьютерном железе, понимания принципов работы и т.д, я начал гуглить интернеты и понял, что этот аппарат, помимо антихакерства, обладает 99% невидимостью в инфополе.

Пара упоминаний на уважаемом в ру-сегменте форуме о мобильных девайсах, и больше НИЧЕГО.

Там-то я и узнал, что эта вершина человеческой мысли и гигант отечественного смартфоностроения является клоном поделки подвала дядюшки Ляо под названием Zopo.

Благодаря умельцам с форума, я смог перепрошить и зарутать аппарат, после чего получил отключенный фонарь, вспышку и позможность удаления всякого говна из папки /system/priv-app.

Слава энтузиастам и разработчикам ADB AppControl, FlashTools, ADB плагина для totalcmd, Magisk, RootCheker и RootExplorer! И ребятам, которые делятся решениями проблем на Ютубе - большой респект, ролика с десятого только понял всю последовательность.

Для понимания и проделывания всех этапов я потратил около суток, косяча из-за невнимательности и отвлекаясь на чай с бутербродами.

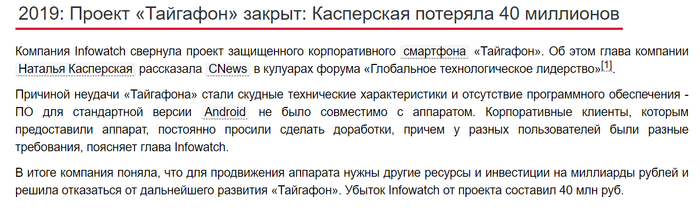

Вишенкой на торте моих мытарств стала найденная новость про мою лопату:

Оставлю за рамками поста, как и куда планировались продажи этого чуда инженерной мысли, а по итогу, я являюсь обладателем неплохой трубки для мессенджеров и интернетиков на шестом Андроиде за 33 бакса по нынешнему курсу.

От видимых вирусов я избавился (они кстати были невидимыми для AVG и разработки однофамильца владелицы Инфовотча), но кто знает, что за кракены и ктулхи прячутся в недрах этого китайца, будем наблюдать.

Закончу пост напутствием: не доверяйте свою жизнь и личные данные своим "карманным помощникам", пользуйтесь виртуальными или "пустыми" запасными картами с подключаемым лимитом при оплате в интернете, понимайте, что нынче люди стали товаром и новой нефтью и всякие нечистые на руку товарищи спят и видят, как можно все "собрать и посчитать", чтобы потом перепродавать эту информацию для разных целей - от таргетированный рекламы до "служб безопасности банков" и прочих разводов.

Недавно, кстати, вышла статья от работника одной антивирусной лаборатории (вроде mcafee, но я не уверен на 100%) про то, как даже в кнопочные телефоны умудряются вшивать закладки, с помощью которых могут перехватывать и отправлять смс.

Не сею панику и не хочу орать "всё пропало, включая полимеры", просто хочется донести мысль до людей, которые не связаны с этой сферой, что тут не всё так однозначно и нужно держать ухо востро.

(Для тру-айтишников этот текст будет бесполезен и абсолютно ламерским. или побудит подключиться к обсуждения в комментариях и помочь с просвещением. Ещё, возможно, он поможет счастливым обладателям Тайгафона, так как на просторах рунета никакой нормальной информации по нему нет, а на некоторые сайты без впн не попасть.)

Кушайте много, кушайте вкусно, пишите колокольчик, жмите комментарий, здесь говорят правду!©©©

Прокуратура запросила реальные сроки для хакеров Lurk — от 6 до 18 лет лишения свободы

Прокуратура запросила для екатеринбургских IT-специалистов, обвиняемых в разработке вируса Lurk и хищении более 1,2 млрд рублей, реальные сроки заключения — от 6 до 18 лет. Дело на них было заведено ещё в 2018 году, но из-за большого количества фигурантов и высокой сложности следствие затянулось. Кроме того, летом этого года процесс пришлось приостановить на месяц, поскольку один из фигурантов начал слышать голоса в СИЗО.

Хакерская группировка Lurk получила широкую известность в 2016 году после того, как её рассекретили российские спецслужбы. Согласно материалам дела, она была создана в 2013 году. Все участники Lurk занимались разработкой и распространением одноимённой троянской программы, заражающей системы банки.

По информации издания «Октагон», благодаря зловреду хакеры украли у банков и крупных бизнес-компаний около 1,2 млрд рублей. Газета «Коммерсантъ» приводит другие данные — 1,7 млрд рублей. Кроме того, злоумышленников подозревают в попытке вывести ещё 2,2 млрд рублей. Они распространяли троян через эксплойт-паки и взломанные сайты, например — Ammyy, в клиентах которых значатся Министерство внутренних дел России, «Почта России» и система правовой информации «Гарант».

В общей сложности следствие задержало 50 подозреваемых, но уголовное дело завели только на 23 из них. Один участник группировки Игорь Маковкин пошёл на сделку со следствием и признал вину. В 2018 году его приговорили к пяти годам заключения. Остальные фигуранты дела не признают своего участия в группировке Lurk, но не отрицают, что занимались мошенничеством. Дела 22 подозреваемых были переданы в Кировский районный суд Екатеринбурга в декабре 2018 года.

5 октября этого года издание «Октагон» сообщило, что представители гособвинения рассмотрели представленные защитой доказательства и свидетельские показания. Основываясь на них следствие пришло к выводу, что версия обвинения обоснована и полностью доказана. Прокуроры запросили для оставшихся 22 фигурантов дела реальные сроки в виде 6—18 лет заключения на основании статьи о создании преступного сообщества.

Для предполагаемого лидера группировки Константина Козловского просят максимальный срок заключения. Второй предполагаемый лидер Владимир Грицан находится в розыске. Для единственной женщины в группировке Валентины Рякиной запросили отсрочку заключения до наступления совершеннолетия ребёнка. Расследованием дела занимался центральный аппарат МВД РФ.